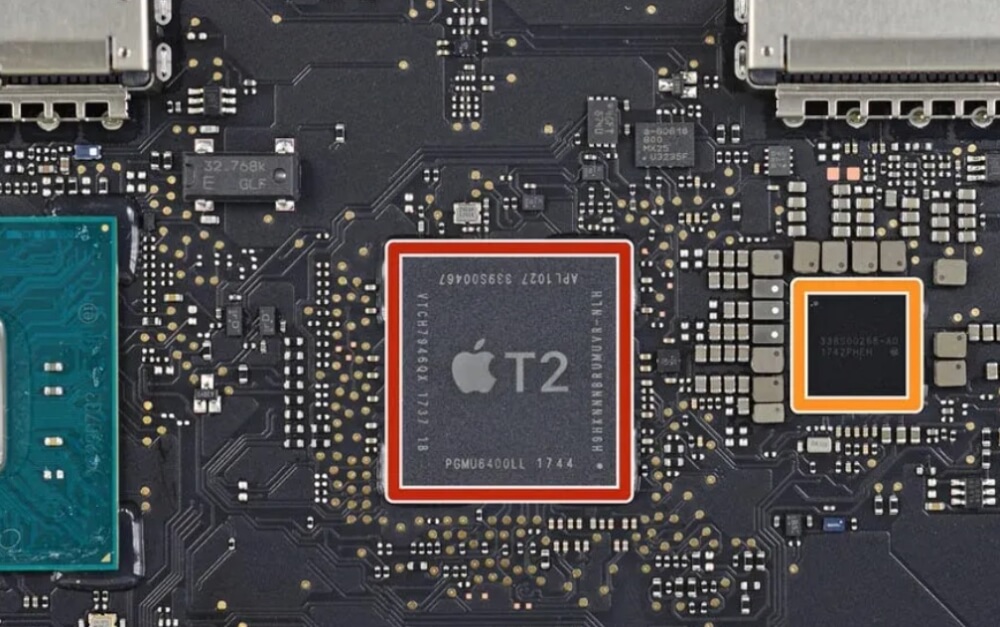

Appleは2018年にT2セキュリティチップを発表し、Intelチップ搭載のMacに安全な起動機能を提供するために使用されていました。

T2セキュリティチップを搭載したMacは、パスワード解析ツールを使ってもパスワード情報を解析されることがないと考えられていました。

しかし、新たに発見されたT2セキュリティチップの脆弱性により、最近リリースされたパスワード解析ツールがロックアウトを回避して、これらのマシンのパスワードを解読できることが判明しました。

Mac搭載T2セキュリティチップの脆弱性

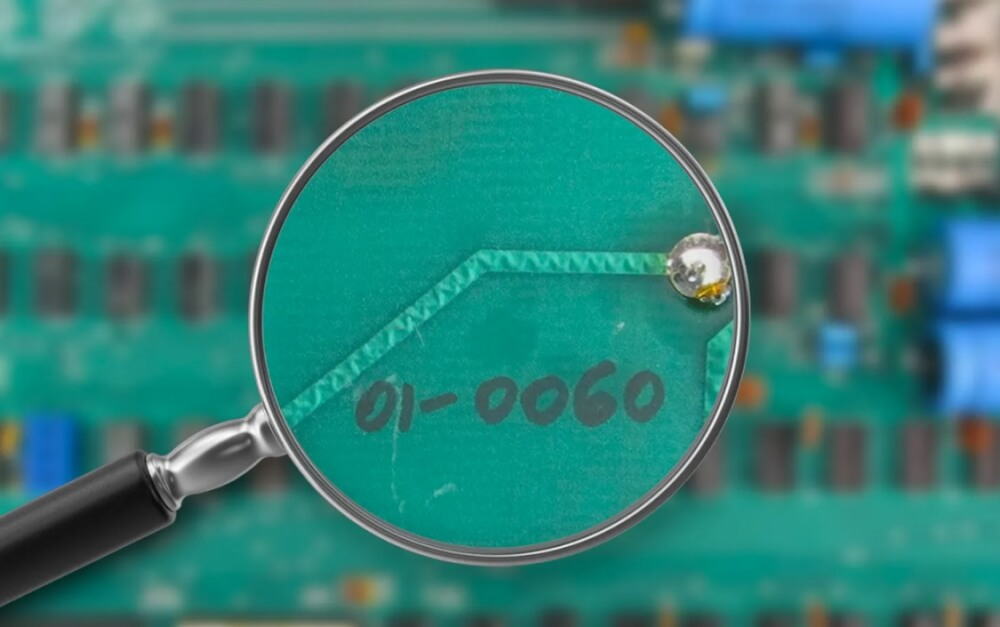

パスワード解析ツールPasswareは、T2セキュリティチップの脆弱性によりMacからパスワードが解読可能なことを明らかにしました。

T2セキュリティチップの特長は、チップにSSDコントローラーと暗号化エンジンの両方が含まれており、データをその場で即座に復号化および暗号化できることです。

また、チップのセキュリティ機能により、攻撃者がmacOSを変更してアクセスすることを防ぐこともできます。

Passwareは、T2セキュリティチップを搭載していない古いMacに対し、GPUアクセラレーションを使用して、1秒あたり数万のパスワードのブルートフォース攻撃をしかけ、簡単にパスワードを解読できました。

T2セキュリティチップを搭載したMacの場合、MacのパスワードがSSDに保存されておらず、T2セキュリティチップがパスワードの試行回数を制限していたため、復号化キーを総当たり攻撃する必要がありました。

ブルートフォース攻撃を仕掛けても、T2セキュリティチップを搭載したMacのパスワード解析に、数百万年かかる計算で現実的ではありませんでした。

現在Passwareが、T2セキュリティチップの機能を迂回することにより、Macのパスワードを解析できるアドオンモジュールを提供していることが分かっています。

1秒あたり15個のパスワード解析しかできませんが、パスワードの平均長さの6文字だと約10時間で解読できることになります。

T2セキュリティチップの脆弱性によりパスワードを解読される恐れがあるのは、2018年に発売された13インチのMacBook Proから2020年に発売された27インチiMacまでの、M1チップが搭載されるまでのMacです。

パスワードを解読されないために、特殊文字を含む長めのパスワードを使用することが推奨されています。